D1-OP

2月28日(土)10:00-10:20

Opening

登壇者

SECCON実行委員長ほか

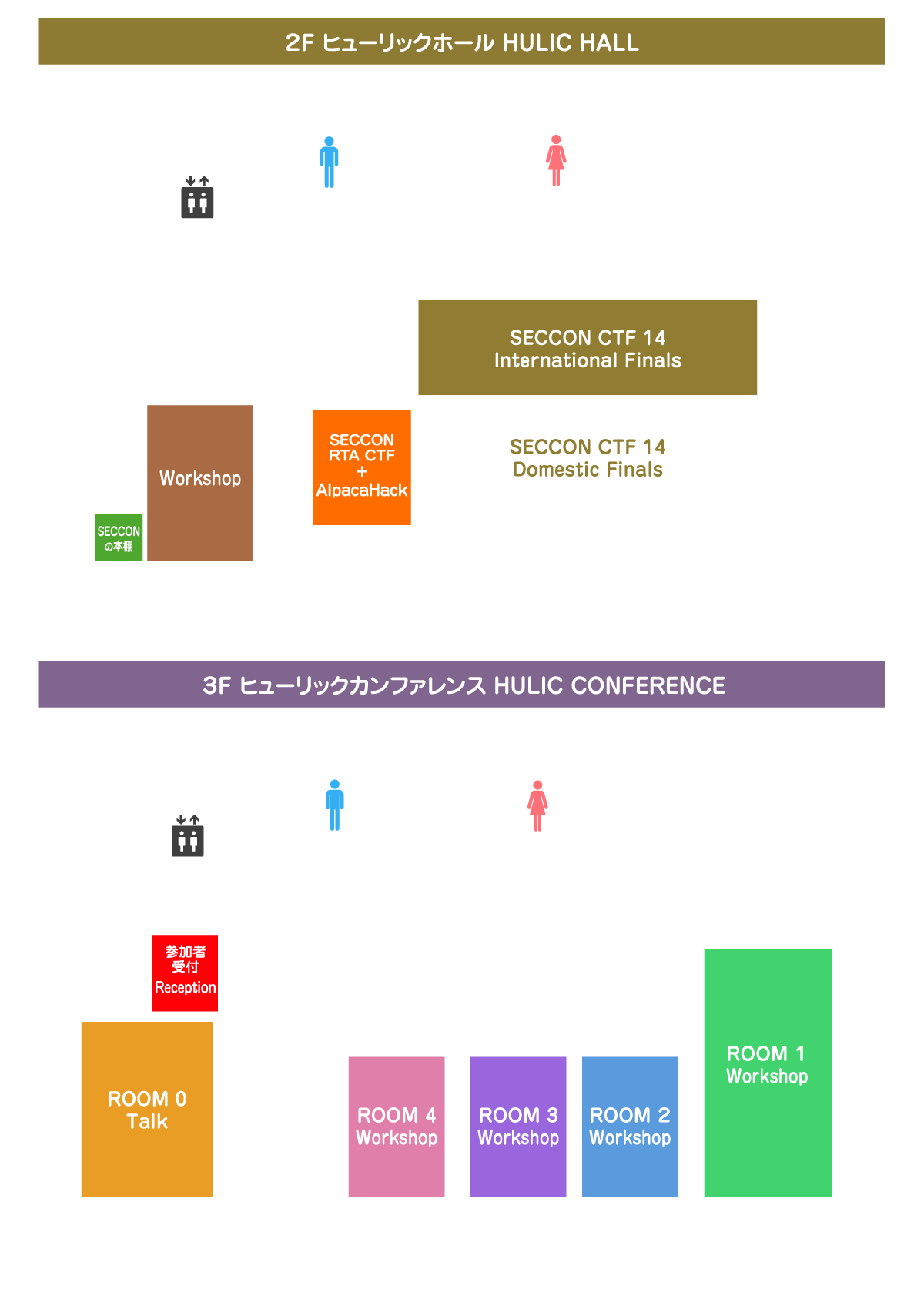

2月28日(土)- 3月1日(日)2日間にわたり、SECCON CTF決勝(国際・国内)、およびセキュリティコンテスト参加を目指す人、セキュリティ技術者を目指す人向けのイベントを「SECCON14 電脳会議」として開催します。

来場者は3階ヒューリックカンファレンス受付へお立ち寄りください

| LOGO | Team Name | Region |

|---|---|---|

|

smiling bingus | |

|

Super Guesser | |

|

P1G SEKAI | |

|

Kalmarunionen | |

|

about:blankets | |

|

*0xA | |

|

[:] | |

|

blue-lotus | |

|

Pochita (invitation) |

|

| LOGO | Team Name |

|---|---|

|

full_weak_engineer |

|

BunkyoWesterns |

|

TokyoWesterns |

|

TPC |

|

KUDoS |

|

Team Enu |

|

TSG |

|

TPC2 |

|

WS8Z (invitation) |